進階應用

源起動機

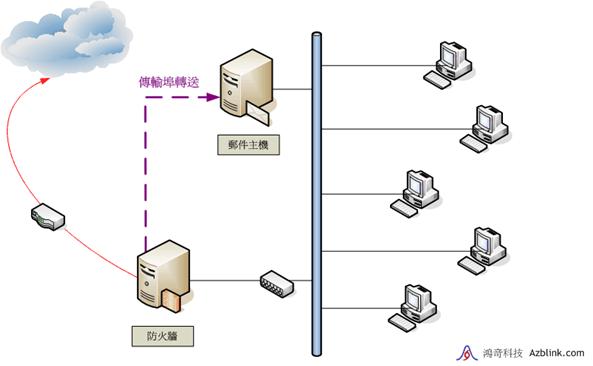

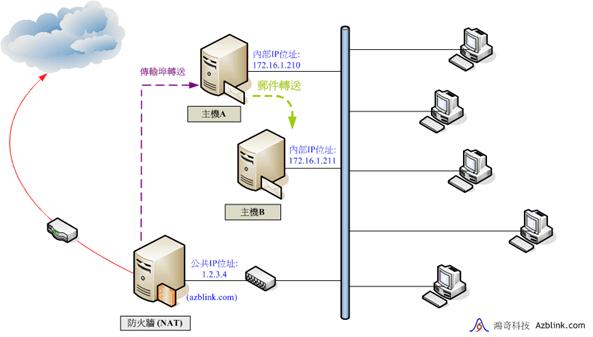

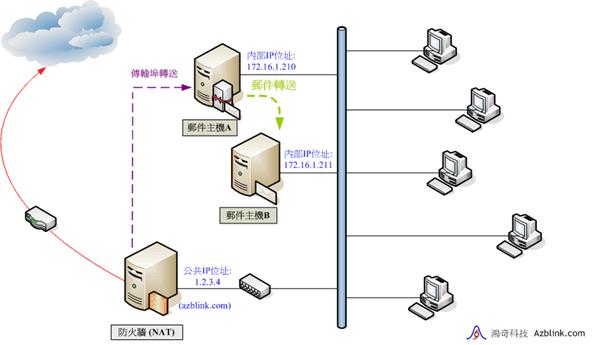

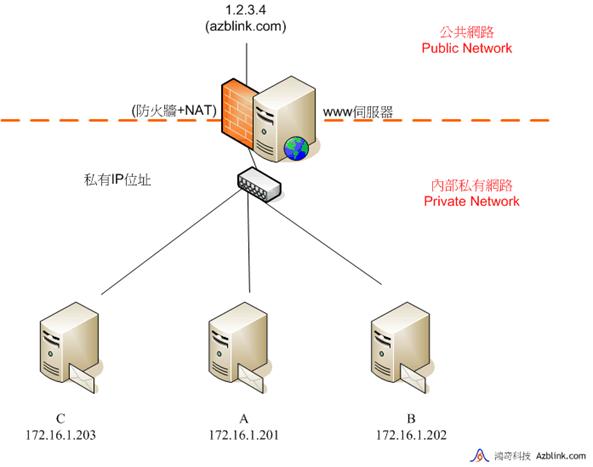

讓我們從下面的情景出發。假設您的辦公室網路是由一個具有NAT(網路位址轉換)功能的邊界控制路由保護的。此邊界控制路由的網際網路界面擁有公共IP位址,而本地辦公室網路的界面則是使用私有IP位址的(192.168.0.0/16, 172.16.0.0/12, 10.0.0.0/8)。這在辦公室中是一個很常見的情形。當邊界控制路由所在的主機容量有限無法再安裝其他軟體時,我們通常會將程式安裝到一個獨立的機器中,並用“傳輸埠轉送”功能將相關的通信從網際網路發送到此機器中。

大多數的邊界控制路由早先只支援取決於TCP/UDP/IP層級的操作,並不具有在較高層級應用的處理邏輯。在這種情況下,上圖中的郵件伺服器通常接受與一個特定公共IP位址的TCP傳輸埠25相關的通信。邊界控制路由只傳送與目的傳輸埠TCP 25相匹配的目的IP位址的通信至郵件伺服器,它並不處理任何相關協議基於TCP傳輸埠25的郵件(稱為SMTP)。

這個方案會工作得很好。但慢慢的,郵件伺服器會擁有越來越多的用戶。因而其回應會變得越來越慢。網路頻寬、郵件伺服器的處理能力,或是儲存空間的因素都會導致郵件伺服器回應速度變慢。通常,辦公室本地網路的頻寬需要被仔細地重新分割,將不同的人們置於不同的子網路中。如果這種情形發生在網際網路入口的頻寬處,您可以考慮升級辦公室的網際網路入口頻寬。但是針對辦公室中人們單純的電子郵件應用事項,常規做法是為之新增較高的處理能力或是儲存空間的機器。

單地用更強大的機器替換掉現有的郵件伺服器並沒有多大意義,因為現有的機器並沒有壞掉。它仍然在運作,只是不能負載更多而已。為保護現有投資,增加一台機器,讓這兩台機器一起工作是比較合理的。針對這類問題,我們將會詳細闡述其解決方法。

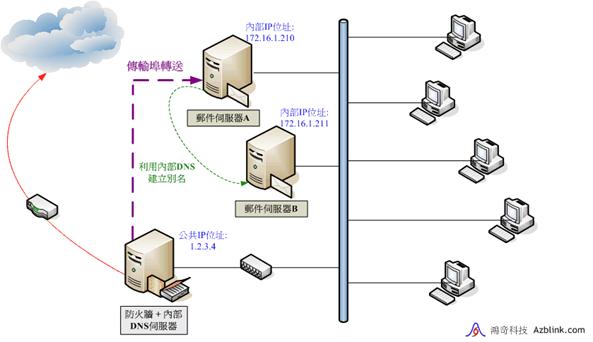

我們加諸更多的要求︰邊界控制路由僅有ISP提供的一個公共IP位址。打算再向邊界控制路由內部的辦公室網路新增一台電子郵件伺服器。我們將資料總結如下︰

域名: azblink.com (假設的合法域名)

公共IP位址: 1.2.3.4

因為沒有其他的公共IP位址,公共存取DNS伺服器的MX記錄只能被設定為1.2.3.4。

在邊界控制路由內郵件主機的內部IP位址: 172.16.1.210

邊界控制路由中的傳輸埠轉送功能被開啟,用來傳送目的IP位址為1.2.3.4 TCP傳輸埠25的通信至172.16.1.210。有了這些訊息,我們將開始探究解決方案。

可能的擴展升級方案

(記住︰考慮方案時,只有一個公共IP位址可用)

方案一︰電子郵件別名(+內部DNS伺服器)(不好的方案)

通常,“傳輸埠轉送”只能傳送擁有TCP/UDP傳輸埠的特定IP位址的通信給一台機器。為將郵件分送給若干機器,在應用層級上(電子郵件協議上)需要有處理的邏輯。電子郵件別名是將一封抵達某特定別名的郵件傳送到某個或多個電子郵件帳號的方法之一。

在郵件伺服器A處,可能已存在著很多的用戶帳號。從n+1個用戶開始,帳號會被新增到機器B上。我們需要在郵件伺服器A 上設一個別名(如user101),此別名有如下訊息︰

user101設別名 在 郵件伺服器A ( user101 在 主機B)

通常,這只是新增一個郵件帳號至郵件伺服器A上的別名“user101”。以前,電子郵件帳號通常是user101@ipaddress的格式(如user101@172.16.1.211)。但如今大多數的郵件伺服器都不接受這種類型的郵件帳號了。所以,您至少應將user101@b.fakeddomain這樣的郵件位址置於郵件伺服器A上的別名“user101”中。網際網路DNS伺服器上並不能查詢到“fakeddomain”(例如︰private.z),您只能將它們放入您私有網路的DNS伺服器中。

工作還未完成。機器B也需要配置為可以接受如user101@b.private.z這樣的郵件位址。但所有用戶應不會意識到“b.private.z”的事情,他們將使用如user101@azblink.com這樣的郵箱來聯繫公司內部的用戶或網際網路上的其他人的郵件帳號。

然,這不是一個好的方案,它牽涉到太多的細節,這很難去維護。例如,機器B中的用戶如何發送郵件給郵件伺服器A呢? 兩台機器都是郵件伺服器,都自認為是“azblink.com”。您可能需要做類似這樣的事情︰將郵件伺服器A中的用戶新增到B機器的別名清單中。下面介紹的是只有一個公共IP位址可用時我們建議使用Azblink電子郵件伺服器的解決方案。

方案二︰建議的郵件伺服器的解決方案

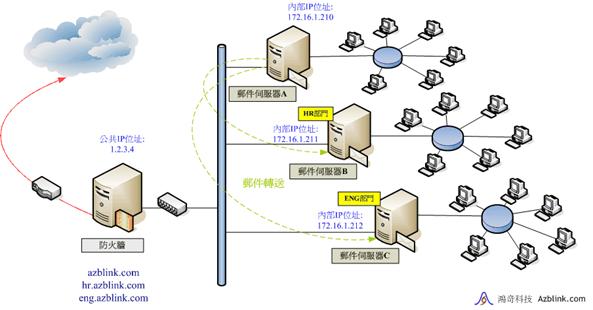

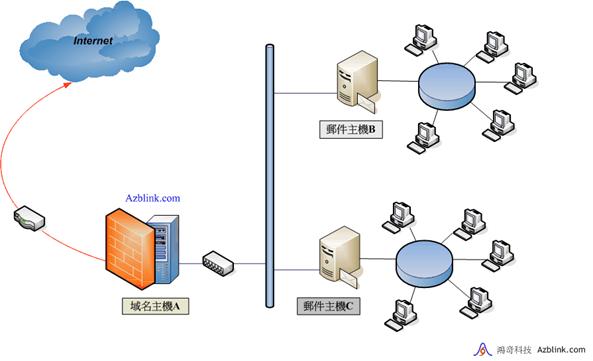

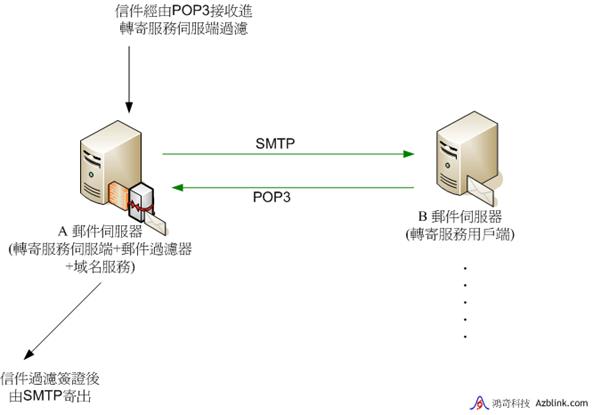

在下面的圖示中,郵件主機 A是Azblink的電子郵件伺服器。我們要為HR部門增加一台新的伺服器。郵件伺服器A處的用戶擁有user@azblink.com格式的郵件帳號,但郵件伺服器B處的用戶則是使用user@hr.azblink.com的郵件帳號。

在邊界控制路由外,azblink.com ( or mail.azblink.com )和 hr.azblink.com 以及 eng.azblink.com 都指向同一個 IP位址1.2.3.4。邊界控制路由上的傳輸埠轉送功能如前所設。為HR部門新設的伺服器B在邊界控制路由內擁有私有IP位址172.16.1.211。

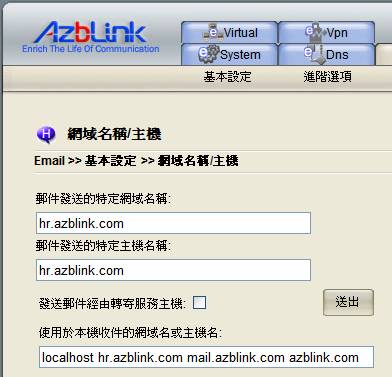

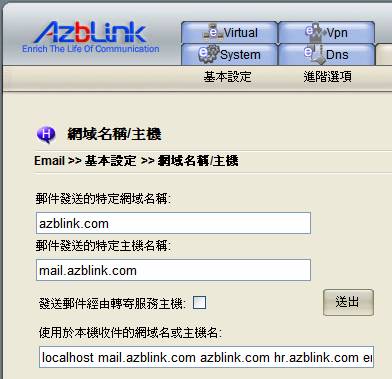

在主機B上,外發的郵件需要設定成user@hr.azblink.com的格式。在Azblink的電子郵件伺服器選單下可以完成這以設定︰Email >> 基本設定 >> 網域名稱/主機

郵件發送的特定網域名稱: hr.azblink.com

郵件發送的特定主機名稱: hr.azblink.com

使用於本機收件的網域名或主機名:

localhost hr.azblink.com mail.azblink.com azblink.com

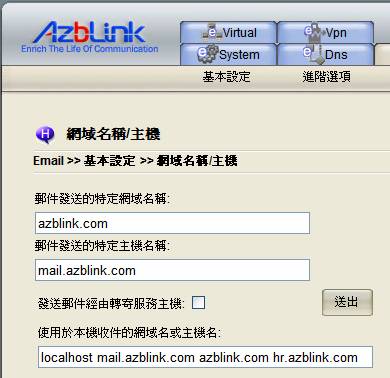

在主機A上 , 它是

郵件發送的特定網域名稱: azblink.com

郵件發送的特定主機名稱: mail.azblink.com

使用於本機收件的網域名或主機名:

localhost mail.azblink.com azblink.com hr.azblink.com

(假設公共DNS註冊的MX記錄中,您的郵件伺服器的原始設定是“mail.azblink.com”)

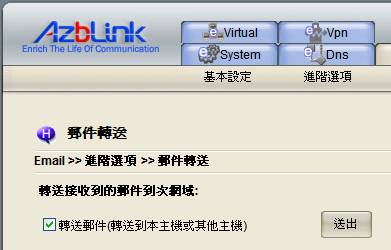

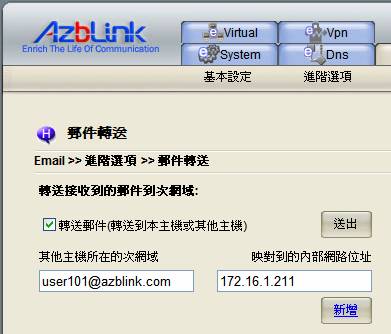

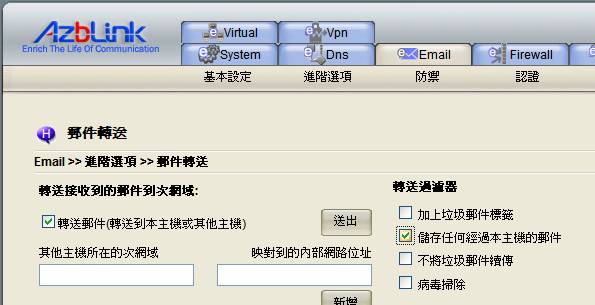

需要從Web管理界面處在A機器上再做一件事情︰Email >> 進階選項 >>郵件轉送 ,打開 “轉送郵件(轉送到本主機或其他主機)” 選項。

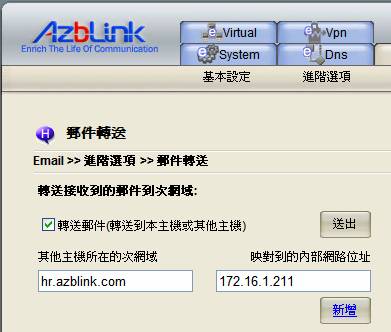

以私有IP位址為“172.16.1.211”的“hr.azblink.com”, 新增“次網域”進此清單。則所有格式為XXX@hr.azblink.com的郵件都將首先到達機器A。然後,機器A會將它們傳送給機器B。

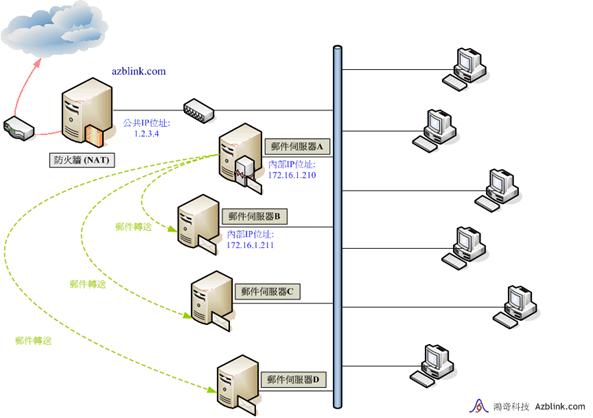

這樣,當您在機器B上為HR部門新增新用戶後,就不需要再回到機器A去做其他的設定了。 如果您又打算也為工程部門新增一個郵件位址如XXX@eng.azblink.com的伺服器,依照類似的模式來處理就可以了,如工程部門新設的伺服器C在邊界控制路由內擁有私有IP位址172.16.1.212。(記住︰這是在您只有一個公共IP位址的前提下,我們必須得用該模式去分發郵件。)

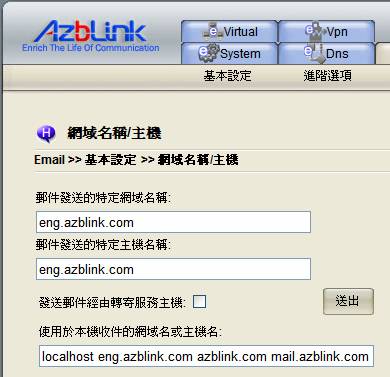

在主機C上,外發的郵件需要設定成user@eng.azblink.com的格式。在Email >> 基本設定 >> 網域名稱/主機

郵件發送的特定網域名稱: eng.azblink.com

郵件發送的特定主機名稱: eng.azblink.com

使用於本機收件的網域名或主機名:

localhost eng.azblink.com azblink.com mail.azblink.com

在主機A上 , 它是

郵件發送的特定網域名稱: azblink.com

郵件發送的特定主機名稱: mail.azblink.com

使用於本機收件的網域名或主機名:

localhost mail.azblink.com azblink.com hr.azblink.com eng.azblink.com

在A機器上的 Email >> 進階選項 >> 郵件轉送︰以私有IP位址為“172.16.1.212”的“eng.azblink.com”, 新增“次網域”進此清單。則所有格式為XXX@eng.azblink.com的郵件都將首先到達機器A。然後,機器A會將它們傳送給機器C。

這種配置的好處是︰省卻資料變動時要多方設置的麻煩。當您在機器B或機器C上為HR / ENG部門新增新用戶後,皆不需要再多費一番功夫回到機器A去做任何的設定。

但是,儘管您有ENG伺服器和HR伺服器,如果想讓所有用戶的郵件位址都擁有XXX@azblink.com的格式要怎麼做呢?這需要較多的工作。我們將在下面的方案中介紹之。

記住︰當得出該解決方案時,只有一個公共IP位址是可用的。)

方案三︰在新增一個伺服器後,讓所有用戶的郵件位址都能擁有相同的郵件帳號格式。

這種情況下,您不需要在公共DNS記錄中去註冊另一台伺服器。在機器B上,您需要在Email >> 基本設定 >> 網域名稱/主機 處如下設定︰

郵件發送的特定網域名稱: azblink.com

郵件發送的特定主機名稱: mail2 (or mail2.azblink.com )

請注意一定不要將機器B設定成“轉寄服務用戶端”來外發電子郵件。

對於目前的Azblink電子郵件系統來說,如果它被設定為“轉寄服務用戶端”,那它就不能接收郵件,只能外發郵件。將“轉寄服務用戶端” 設計為“只能發送郵件”,是為了避免在某些情況下郵件未能被送出而一直待在“轉寄服務用戶端”中。

應該注意到了我們並沒有賦予機器B“完備資格的主機名”-因為它沒有在任何一台公共DNS伺服器上註冊過。通常,該機器使用公共IP位址會是一個缺陷。但此處並非是這樣的情況,它擁有“私有IP位址”,所有的外發網路數據封包都會由邊界控制路由進行處理,從而將IP標頭中的來源IP位址轉化為邊界控制路由的公共IP位址。所以,每個人用此機器外發郵件都會是安全的。

在主機 A, 它是

郵件發送的特定網域名稱: azblink.com

郵件發送的特定主機名稱: mail.azblink.com

取決於您對所在機構的郵件設定事項所規定的政策。某些機構的SMTP主機和POP3主機是不同的。如果您想要強制所有人都用A機器去外發郵件,那必須要考慮到這樣的情況︰如果A機器上的SMTP要求驗証,而那些用戶在A機器上卻並沒有帳號。最簡單的模式是︰在 Email >> 進階選項 >> 轉寄服務控制 ,您只要將子網路設定為允許其中的任何主機都能外發郵件,將“不接受任何用戶端程式經由SMTP SASL認證來傳送郵件”勾取送出即可。但當您有自邊界控制路由的“傳輸埠轉送”時,這不是一個好主意,除非郵件伺服器與邊界控制路由在同一台機器上。

原因是︰當進行“傳輸埠轉送”時,邊界控制路由會編輯IP標頭中來源端 IP位址,以使數據封包“看起來像”源自於邊界控制路由。換句話說,如果“傳輸埠轉送”被用來傳送通訊至內部伺服器,所有從網際網路至內部伺服器的數據封包會看起來都像是源自於邊界控制路由的“eth1”界面,郵件伺服器會允許它們從網際網路傳送進來,儘管您只是指定了自己的子網路可以允許傳送。所以,如果您打算這麼做,您應仔細檢查子網路是否覆蓋了邊界控制路由。這會使用戶相對容易地從不同的機器外發郵件。

要在機器B上新增新的用戶,您應到機器B的網頁介面處去操作。但工作不止於此。只在機器B上新增新用戶並不能使用戶在機器B上收到郵件。

在機器A上Email >> 進階選項 >> 郵件轉送 處您應作如下設定︰

設新用戶在機器B上擁有帳號“user101”,您應將“映對到的內部網路位址”填入172.16.1.211,而在“其他主機所在的次網域”設為user101@azblink.com。

針對機器B上的每個新用戶,您都要在機器A做上面的這些步驟。

這個網頁介面中的“次網域”稱謂可能會有些讓人誤解-它的任務其實是處理郵件位址映對,以及發送映對的郵件至對應的IP位址。

此方法的缺陷是︰當您在其他主機新增新的用戶時,您必須回到A機器,在Email >> 進階選項 >> 郵件轉送 選單中新增它們。

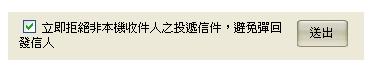

過有一個好處是,您可以利用在主機A的Email >> 基本設定 >> 網域名稱/主機 頁面中,所提供的“立即拒絕非本機收件人之投遞信件,避免彈回發信人”選項勾取,去避免掉在一般郵件伺服器中最常遭受到的郵件字典攻擊。

垃圾郵件過濾/標示和病毒掃描的效能

在管理介面 Email >> 進階選項 >> 郵件轉送 中,有些設定事項是針對郵件傳送過濾的。它們可以用來儲存“收到的”或“透過轉寄服務發送的”郵件。此處也可以標示和過濾垃圾郵件,還有將病毒郵件掃除,以防其蔓延至下一個郵件主機。您可以在過濾郵件的伺服器中 /home/filter 目錄下找到“儲存任何經過本主機的郵件”。

不過,若欲於郵件過濾器中使用過濾儲存的這項功能,必須具備某些條件,例如,儲存任何經過本主機的郵件 這個過濾選項,一定要能使郵件有“經過”過濾器的過程,也就是伺服器本身不能是末端的伺服器,儲存郵件的動作才能真正運作。網路本身該如何去架構與安排,在接下來的範例中會有更詳細的介紹。

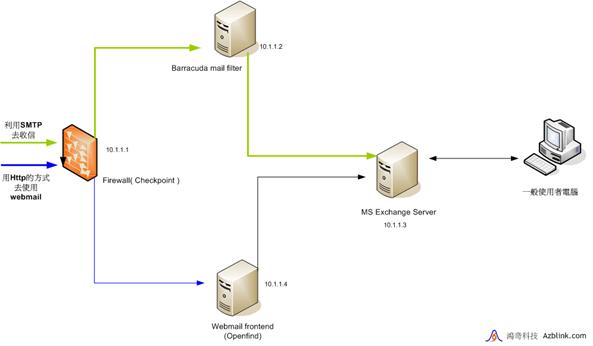

範例三︰在現存的郵件伺服器前配置一個郵件過濾器

將Azblink郵件伺服器與其他郵件伺服器配置到一起,它可以如一個獨立的郵件過濾器那樣去進行垃圾郵件過濾和病毒掃描。例如,在下面的圖表中,所有的內進郵件都會首先到達郵件伺服器A。然後,它們會被傳送到最終的到達站郵件伺服器B。這樣,因為A並非是這些郵件的“最終的到達站”,它就扮演了一個純郵件過濾器的角色了。

假設機器B是您的“原始的郵件伺服器”,不具備處理垃圾郵件或進行病毒掃描的功能,可以引入A只去處理郵件上的病毒掃描或過濾垃圾郵件的任務。

用戶仍然是與機器B直接互動,像往常一樣發送或接收郵件,而讓機器A來進行垃圾郵件過濾和病毒掃描。

範例四︰針對若干郵件伺服器的郵件過濾器

在上圖中,B、C和D是郵件伺服器。讓A來處理垃圾郵件過濾/標示看起來是一個較好的選擇。但B、C、D上都需要進行病毒掃描,以便將處理負載分發給若干伺服器。一個特定的地方需要運行什麼功能,是沒有明確規則的-這取決於處理能力和郵件到達率的特性。通常,當某項任務無法在一個伺服器上完成時,我們會將之分派到其他機器上,讓若干機器一同來處理。

例如,您在機器A上打開了垃圾郵件過濾和病毒掃描功能,當郵件伺服器的儲存容量還比較大的時候,它可能會工作得很好。然而,當郵件到達率變得很高的時候,它處理起來就會花費很長的時間。所以,我們不建議在A上處理所有的事情,將處理負載分發給其他伺服器是必要的。

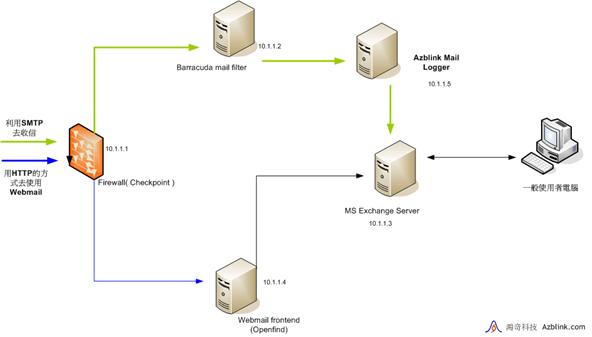

範例五︰以郵件記錄器儲存所有經過的郵件以便稽核

這裏我們介紹一個方案,該方案將配合其他供應商所提供的網路設備,使用“儲存任何經過本主機的郵件”功能來稽核郵件。在下圖中,邊界控制路由是Checkpoint的,垃圾郵件邊界控制路由則由Barracuda提供。微軟的Exchange伺服器則用來接收郵件。在那些垃圾郵件抵達微軟交換伺服器之前,Barracuda 這台主機將會在郵件送達真正的郵件伺服器之前,都會提供所有使用者信件的保護。

我們的目的是使用一個獨立的主機,在郵件抵達微軟Exchange伺服器之前,將它們額外儲存一遍以作稽核。我們可以將此“郵件轉送過濾伺服器”當成“郵件記錄伺服器”,置於Barracuda郵件篩檢程式和微軟Exchahge之間,以之記錄所有抵達的郵件。

在此前,Barracuda郵件篩檢程式是將郵件送至微軟Exchange伺服器的,所以,現在我們需要將這些郵件的目的地改成Azblink的主機。當然,為順利地從Barracuda設備接收郵件,您需要為Azblink的主機指定正確的功能變數名稱(可以通過Email >> 基本設定 >> 網域名稱/主機 的設定)。在Azblink 主機處,使用Email >> 進階選項 >> 郵件轉送 ,在“儲存任何經過本機的郵件”處點選核取方塊,使之具備“郵件紀錄伺服器”的功能。以上是針對來自外部的郵件。

而對於那些外送的郵件,必須要確保它們從微軟Exchange伺服器出來之後能順利通過Azblink主機。這可以通過“轉寄服務”來做到。在微軟Exchange伺服器上設置轉寄服務主機( 在Exchange裡的項目名稱是Smart host ),使Azblink 主機成為“轉寄服務用戶端”。在 Email >> 進階選項 >> 轉寄服務控制 處,我們應將之設置為允許自微軟Exchange伺服器而來的郵件。

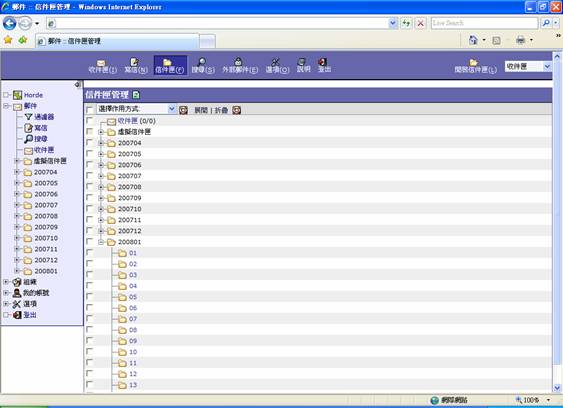

這樣,所有外送/接收的郵件都會在郵件紀錄伺服器上留下一份副本。您可在Webmail介面用“filter”的帳號來檢視那些被儲存的郵件(“filter”是系統預設帳號,使用前須先至 System >> 使用者 >> 使用者管理 的所有使用者名單中,點選filter,進入控制畫面後先把禁止登入的選項取消,再選取重設密碼,用手動的方式將密碼重設即可啟用filter)。

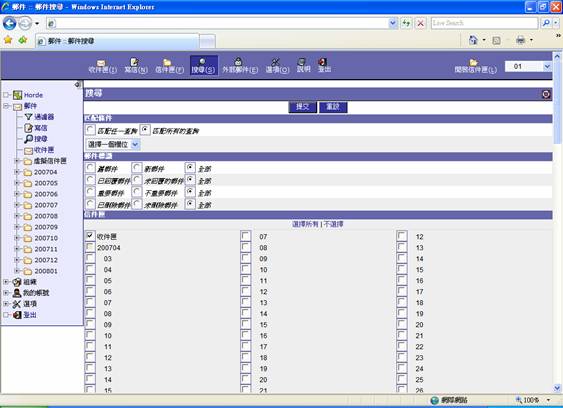

存放備份郵件的資料夾以YYYYMMDD的格式編排,所以您可以輕鬆選取某特定日期的檔案夾來查看郵件。另外,您也可以指定搜索條件,比如在郵件表頭中的發件人和收件人名字,來查詢某組織中的歷史郵件。

“Samba”中也創建了“filter”的帳號。您可以在郵件紀錄伺服器上用該帳號來複製那些檔案夾、做資料備份,也可以刪除之。不過要注意一點,就是必須要避免硬碟空間的不足。

網頁郵件配置— 以目錄建構網頁郵件代理

在前面的討論中,我們沒有提及邊界控制路由外的用戶如何去存取那些機器。困難點在於我們是在只有一個公共IP可用的狀態下工作的。所以,那些如自邊界控制路由至若干邊界控制路由內部機器的傳輸埠轉送的方法,需要若干公共IP位址來傳送通訊給擁有相同TCP傳輸埠數字( SMTP or POP3 )的不同機器。所以,此方案並不適用於該案例,除非您打算SMTP和POP3是用不同的傳輸埠。

使用在應用層級的邏輯,能解決這一問題。這裡介紹的允許人們存取邊界控制路由內部不同機器上的郵件主機的方法,是透過http上的邏輯的。概念其實很簡單︰我們標示一台主機到另一台主機的目錄,這另一台主機可以透過http從邊界控制路由外來存取。

讓我們用下面的圖表來解釋更多的細節。A、B和C是位於邊界控制路由內部的三台主機,相應擁有私有IP位址172.16.1.201、172.16.1.202和172.16.1.203。

對進來的郵件,我們可以使用“郵件轉送”將郵件分派給機器A、B和C。

為使邊界控制路由外的用戶能存取在A、B或C上的郵件箱,我們需要根據http的不同請求做相應的步驟,如果是http://azblink.com:8082/hr類型的請求,那這類請求會到機器A。同樣地

http://azblink.com:8082/eng → B ( http://172.16.1.202/ )

http://azblink.com:8082/it → C ( http://172.16.1.203/ )

換句話說,源於http://azblink.com:8082/hr的每個URL都會由機器A來處理。例如,邊界控制路由外的某人發出了http://azblink.com:8082/hr/apps/的請求,展示給他的網頁是位於A( 172.16.1.201 )的web目錄“/apps/”的頁面。看起來就像是機器A上的內容,透過http://azblink.com:8082/dirName,出現在web主機azblink.com的一個特定的web目錄下。

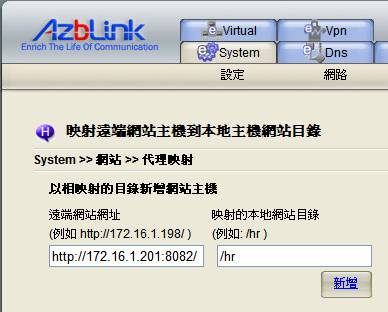

Azblink的平台能夠進行這類映射,所以邊界控制路由後的全部主機都可以被映射到公共存取網頁伺服器的網頁目錄。所以,當您發出http請求時,這組機器看起來會像是同一台機器一樣。可以在邊界控制路由所在機器的網頁介面處進行如下步驟的操作︰至 System >> 網站 >> 代理映射 設定:

遠端網站網址: http://172.16.1.201:8082/

映射的本地網站目錄: /hr

這樣,http://azblink.com:8082/hr請求會根據您的需求到機器A( 172.16.1.201 )要求網頁的回應。

當您想要存取邊界控制路由內部機器上的網頁應用程式時,網頁應用程式會避免使用http://machineName/path/,而嘗試去送出同一台主機上的針對html格式的網頁或行動。使用“相對路徑”而非“絕對路徑”來送出同一台主機上的網頁,將使網頁應用程式在這一情形下能很順暢地工作。這樣,就沒有什麼可煩惱的了,用此方法可使該網頁應用程式有良好運作。

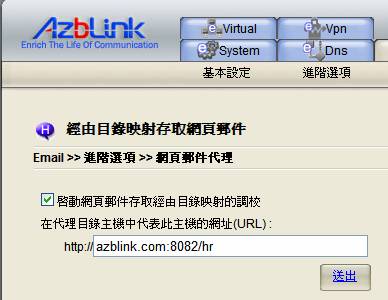

網頁郵件配置— 以目錄建構網頁郵件代理在網頁郵件代理下的網頁郵件設定

不幸的,網頁郵件不能滿足上面的採用“相對路徑”的要求,它需要一些設定才能使之在上述情形下運作良好。在機器A上,Email >> 進階選項 >> 網頁郵件代理 中人們怎樣用那網頁郵件存取經由目錄映射的方法來存取主機呢?只需鍵入“http://azblink.com:8082/hr”,核取“啟動網頁郵件存取經由目錄映射的調校”選項並送出。

如此,機器A上的網頁郵件就可以透過瀏覽器,使用網址http://azblink.com:8082/hr/webmail/來存取了。同樣的,在機器B和C上也可以透過這樣來存取

http://azblink.com:8082/eng/webmail/

http://azblink.com:8082/it/webmail/

將“郵件轉送”和 “網頁郵件代理”相結合,邊界控制路由內部多個機器卻只有一個公共IP位址的解決方案就完成了。

網域認證鑰匙

垃圾郵件的氾濫,已演變成人人厭惡的全民公敵,不僅不請自來,未經收信者同意就大量寄發電子郵件,而且通常還會隱藏寄件人,甚至偽造寄件人、發信日期、IP、原始發信記錄..等。由於垃圾郵件通常是大量寄發,不但對收件人造成困擾,也會對ISP或公司郵件主機造成流量的負擔與經濟上的損失。所以現在有很多大型網站為了想解決這一類的問題,做了很多因應的防護措施,網域認證鑰匙是其中之一。像Yahoo!反垃圾信小組就運用的這一類的技術,成效如何不得而知,但是卻衍生出許多困擾,以下我們就此問題來探討所謂的認證金鑰,以及其運用方向與適合的應用方案。

範例六︰將網域認證鑰匙加入郵件伺服器中

假設在一般正當的公司,他們擁有自己的郵件伺服器,但是他們的郵件伺服器卻沒有網域認證鑰匙。在平常跟其它也沒有網域認證鑰匙的郵件伺服器溝通都沒發生任何問題,但是只要遇到有檢查網域認證鑰匙的伺服器(例如Yahoo!奇摩),就會有無法寄信的問題。那麼,該怎樣才能將網域認證鑰匙加入郵件伺服器當中呢?

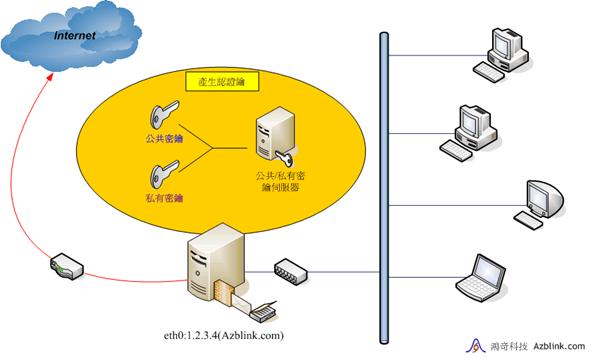

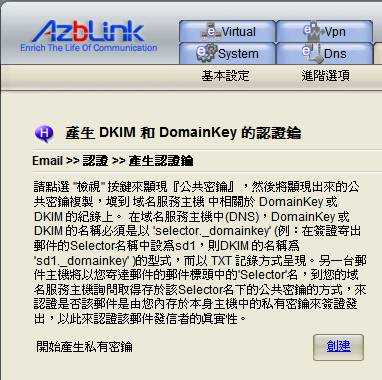

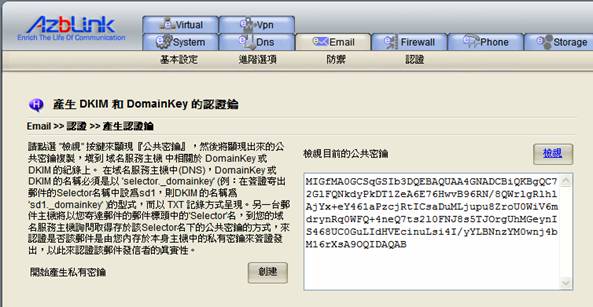

讓我們利用上面的圖示,來沙盤推演這一連串的步驟。首先,我們在Email >>認證 >> 產生認證鑰 的頁面裡,按下“創建”,

開始來產生認證鑰,此時,系統的運作如上圖所示,會分別產生公共密鑰與私有密鑰。我們在頁面中看到的另一個檢視的按鈕,則是可以讓您去檢視目前的公共密鑰。您可以先將文字框裡所看到的公共密鑰完整的複製下來,放在記事本裡備用。

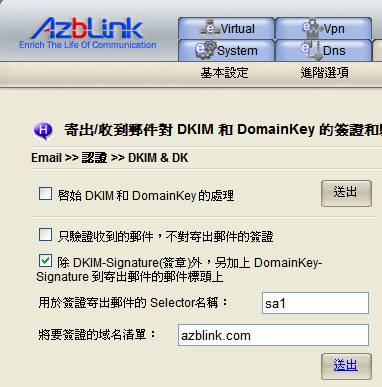

接下來我們到Email >> 認證 >> DKIM & DK 的頁面,將“除 DKIM-Signature(簽章)外,另加上 DomainKey-Signature 到寄出郵件的郵件標頭上”項目勾取核認,並設定您的簽證,如

“用於簽證寄出郵件的 Selector名稱”設定為sa1

“將要簽證的域名清單”設定為此案例的域名azblink.com

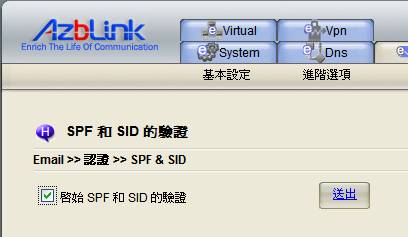

按下送出後,若您還想再讓您的認證更完備,到Email >> 認證 >> SPF & SID 的頁面,核取該啟始的項目。

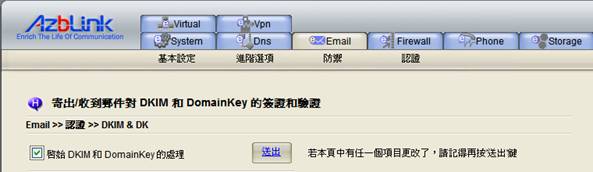

由於在DKIM & DK頁面中的“啟始 DKIM 和 DomainKey 的處理”的項目是發生任何更動的情況便須再重新啟始的,所以我們將此選項留到最後這個步驟再核取。

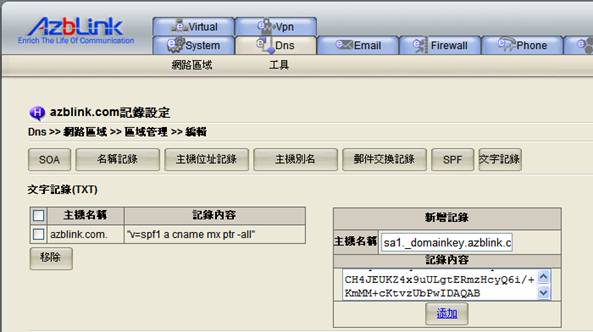

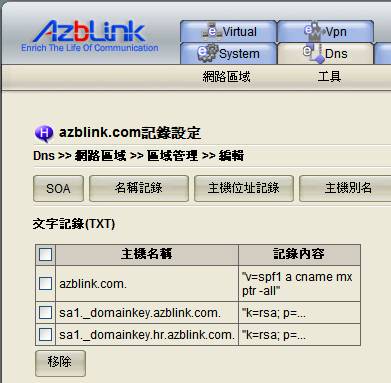

在認證的密鑰產生好了,以及簽證都設定完之後,我們再下來必須要做的事就是將它們都記錄到DNS裡。至 Dns >> 網路區域 >> 區域管理 ,點下欲加入網域認證鑰匙的域名,尋找進階畫面中的文字記錄,將方才在認證功能裡產生的密鑰與簽證寫入文字記錄。網域認證鑰匙的標準格式為

主機名稱:簽證選擇器(selector)._domainkey.網域名稱

紀錄內容:k=rsa; p=公共密鑰

所以我們應該在此網域寫入的文字記錄就應該是

主機名稱 sa1._domainkey.azblink.com

紀錄內容 k=rsa; p=

MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDRihawvS1MTLrYFmKWgL

C6Taa/+F8gu+Fvgp3oHxsZ77AzMtpKHiSW03lwbiGESmrrV0nXz4hpfvWWGn

EyldkrzpE6LgsPKsSP9/WOFs2qbO4vEq58OXl60kKvWquT01rDCH4JEUKZ4x9

uULgtERmzHcyQ6i/+KmMM+cKtvzUbPwIDAQAB

按下添加,建好文字記錄之後,不要忘記要再到 Dns >> 工具 >> 選項 中將DNS重置,紀錄才能真正載入成功。

在網域認證鑰匙加入郵件伺服器之後,您自此郵件伺服器所寄出任何信件就都會有網域認證鑰匙了。

範例七︰針對若干郵件伺服器的網域認證鑰匙

某些企業在各部門間可能都擁有個別部門的郵件伺服器,但是企業主一般又不希望這些部門的郵件伺服器直接對外,因此藉由主機A充當郵件代理人主機。

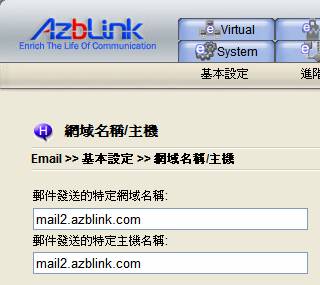

在上圖中,B和C是郵件伺服器,主機A是做IP和域名的查詢服務。由於B、C的部門郵件主機都要加上網域認證鑰匙,以便能夠將郵件寄送到各大網站,而不會莫名奇妙被拒收。在設定方面,B、C的主機名稱不能與主機A相衝突,如主機A在Email >> 基本設定 >> 網域名稱/主機 的設定若是

郵件發送的特定網域名稱: azblink.com

郵件發送的特定主機名稱: mail.azblink.com

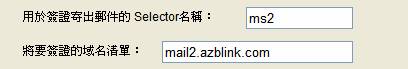

那麼郵件主機B的設定(假設主機名稱為mail2)就該是

郵件發送的特定網域名稱: mail2.azblink.com

郵件發送的特定主機名稱: mail2.azblink.com

認證金鑰在郵件主機B、C設定好之後,登錄到DNS紀錄裡

須格外注意到的是,此後所要送出的郵件標頭必須要與在DNS裡登錄的內容一致,金鑰才會被簽證,如郵件主機B若將此簽證登錄到DNS紀錄中

用於簽證寄出郵件的 Selector名稱 ms2

將要簽證的域名清單: mail2.azblink.com

那麼在使用郵件主機B寄送郵件時,便需要使用xxx@mail2.azblink.com才能被加入認證金鑰的簽證。

範例八︰若干郵件伺服器搭配郵件過濾器將網域認證金鑰加入

假設甲公司因為營運範圍擴大,新增加了多個部門,新部門與舊部門間皆擁有郵件伺服器,卻因添購設備時間點不同,所以規格也都不盡相同。由於某些部門的郵件伺服器並沒有所謂的網域認證金鑰的功能,而公司方面於此時又希望能加強控管進出的郵件,以避免公司機密外洩…。

讓A郵件伺服器來做垃圾郵件的過濾/紀錄的處理,和進出郵件的簽證管理,如此不僅可強制監控公司內每一封進出的郵件,更可使每一封公司的郵件上都能擁有網域認證金鑰。但B郵件伺服器或是其他的轉寄服務用戶端伺服器上都需要進行病毒掃描,以便將處理負載分攤給若干伺服器。

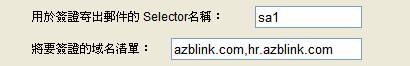

例如,您在主機B上開啟了轉寄郵件用戶端功能,並藉由主機A轉寄信件,於是主機A就順理成章的成了轉寄服務伺服端。當郵件從主機B經由主機A寄出,您希望信件能夠被加上了網路認證金鑰,而且也能在主機A留下了一份複本紀錄,該如何辦到呢? 首先,主機A除了做轉寄郵件伺服端(relay server)的相關設定之外,也要配合運用郵件轉送(mail transport),才能讓信件經由主機A順利收發,並留下副本紀錄;而要使所有的轉寄郵件用戶端都能有網路認證金鑰,就必須要在A郵件伺服器的Email >> 認證 >> DKIM & DK 裡,加入主機B子網域的簽證,如

用於簽證寄出郵件的 Selector名稱: sa1(主機A的selector名稱)

將要簽證的域名清單: azblink.com(主機A的域名),hr.azblink.com(主機B的subdomain)

還有DNS裡也要建立相關的文字記錄,如

主機名稱

sa1._domainkey.azblink.com

sa1._domainkey.hr.azblink.com

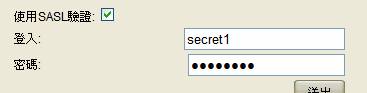

除此之外,在主機B的Email >> 進階選項 >> 轉寄服務用戶端 裡之使用SASL驗證項目中,一定得填入主機A所給予的帳號密碼來做驗證,如此才能讓信件都被加入網路認證金鑰。

此種架構的機器配置上是比較富有彈性的,不過,我們建議在主機A上需要使用較強大的機器,並盡量簡化處理的事情,將處理負載分發給其他伺服器是必要的。

|